1. 计算机病毒的危害性

只要是计算机都会遇到木马与病毒的威胁,但很多时候大家把病毒与木马的含义混为一谈,认为病毒就是木马,木马就是病毒,其实这观点并不是正确的,这两者之间区分还是挺大的。

什么是木马

木马是一种基于远程技术的黑客工具,具有隐蔽性与非传播性。所谓隐蔽性,是指木马设计者为了防止其木马被发现,使用各种手段隐蔽木马,最常用的手段就是写入注册表,和某些类型的文件相关联等等,这样即使木马被清除后,还是可以自动恢复的;非传播性指木马只能依靠人为传播,而不能依靠其木马自身进行传播。比如最为著名的冰河木马于1999年开发,跟灰鸽子类似,在设计之初,开发者的本意是编写一个功能强大的远程控制软件。但一经推出,就依靠其强大的功能成为了黑客们发动入侵的工具,并结束了国外木马一统天下的局面,跟后来的灰鸽子等等成为国产木马的标志和代名词。HK联盟Mask曾利用它入侵过数千台电脑,其中包括国外电脑。

什么是病毒

早在计算机管理条列法中规定,病毒的判定必须要具有两个明显的特点,第一是要具有自我传播性,也就是感染,跟丧尸片中的T病毒一样,感染速度非常快;第二是要具有破坏性,一般病毒会对计算机的软硬件产生巨大的破坏。现如今的病毒就是随着网络的发展,而快速传播。比如2017年的“永恒之蓝”病毒,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

两者的区别

木马和病毒最大的区别就是病毒以感染为目的,而木马则更注重目的性;从技术层面来讲,病毒主要以底层语言编写为主,而木马则主要以高级语言编写为主。木马的传播性最慢,而病毒的传播性最为强大;木马好比是一颗定点打击的导弹,而病毒则就是生还武器这就是两者的区别。

2. 计算机病毒的危害性表现在哪里

1.邪恶的USB:悄无声息地控制你的电脑

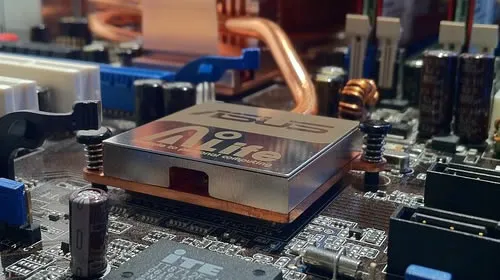

如果你认为在电脑上安装一款主动式USB设备扫描软件,就可以防止病毒侵入,那么就太天真了。研究人员发现了一个最新漏洞:通过修改USB主控芯片上的固件,可以把任何U盘、移动硬盘甚至是Android手机变成一款恶意工具,只要插入计算机,变会进行恶意操作,如盗取密码和信息、控制USB键盘自动输入、访问木马网站等等。

由于恶意程序实际上集成在硬件中,一般杀毒软件根本无法扫描或拦截,更可怕的是大部分的USB主控固件几乎都没有被加密,所以任何U盘都可以成为“定时炸弹”。好在,目前还没有在消费市场发现类似恶意U盘的存在,不过这种技术显然已经达到间谍级别,而不仅仅是普通计算机安全,令人生畏。

2.飞机通讯系统也不安全

一名研究人员宣称,他发现了一种新型漏洞,可以通过WIFI和机上娱乐系统,进入到飞机导航、通讯及安全系统,这就意味着劫机的成功率会大幅提升。该研究人员已经通报了相关厂商,尽快封堵漏洞,将潜在危害降至最低。

3.安全摄像头不安全

被谷歌收购的Dropcam是一款面向家庭的互联网安全监控摄像头,但如果摄像头本身被黑客侵入和利用,那么所谓的家庭安全是不是完全没有意义了?研究人员发现了很多互联网监控摄像头的漏洞,黑客可以读取、上传视频,了解到你家中的一切。不过,目前这个漏洞需要物理访问摄像头,而非通过互联网直接实施,所以如果有人在你家频繁接近互联网安全摄像头,你就需要提放了。

4.匿名浏览并不是绝对的

网络隐私问题日益严峻,所以很多用户开始使用类似Tor这样的匿名浏览器来访问网络。但是,Tor网络依然是可以攻陷的,所以掌握此技术的黑客依然能够获得你的所有浏览信息。

5.安全软件变后门

为电脑装上老牌的杀毒安全软件就可以高枕无忧了?显然不是。研究人员最近发现了赛门铁克安全软件中的三个重大漏洞,黑客可以获得电脑的完全访问权限。换句话说,安全软件反而成为了漏洞,这是极为讽刺的一件事。

6.无线路由是最明显的攻击目标

黑客并不一定非要通过木马软件来进入你的计算机,还有更简单且有效的方法,就是几乎每个家庭都拥有的无线路由器。随着移动设备的普及,手机几乎全部内置WIFI,所以无线路由器也成为普及设备。这也让黑客可以简单地通过在线扫描进入你的路由器及计算机,要知道大部分用户从未更新过路由器的固件。

3. 计算机病毒的危害性是指

计算机病毒是编制者在计算机程序中插入的破坏计算机功能或者数据的代码,能影响计算机使用,能自我复制的一组计算机指令或者程序代码。计算机病毒具有传播性、隐蔽性、感染性、潜伏性、可激发性、表现性或破坏性。计算机病毒的生命周期:开发期→传染期→潜伏期→发作期→发现期→消化期→消亡期。计算机病毒是一个程序,一段可执行码。就像生物病毒一样,具有自我繁殖、互相传染以及激活再生等生物病毒特征。计算机病毒有独特的复制能力,它们能够快速蔓延,又常常难以根除。它们能把自身附着在各种类型的文件上,当文件被复制或从一个用户传送到另一个用户时,它们就随同文件一起蔓延开来。计算机病毒分类:

1、源码型病毒:攻击高级语言编写的源程序,在源程序编译之前插入其中,并随源程序一起编译、连接成可执行文件。源码型病毒较为少见,亦难以编写。

2、入侵型病毒:可用自身代替正常程序中的部分模块或堆栈区。因此这类病毒只攻击某些特定程序,针对性强。一般情况下也难以被发现,清除起来也较困难。

3、操作系统型病毒:可用其自身部分加入或替代操作系统的部分功能。因其直接感染操作系统,这类病毒的危害性也较大。

4. 计算机病毒的危害性的表现中哪个是错误的

计算机病毒主要分两类: 一是蠕虫主要占用系统资源等。

二是木马主要盗取用户信息等。当然也有破坏系统硬件的比如CHI等但都是少数。

5. 计算机病毒的危害性分类

特征:

1,繁殖性 计算机病毒可以像生物病毒一样进行繁殖,当正常程序运行时,它也进行运行自身复制,是否具有繁殖、感染的特征是判断某段程序为计算机病毒的首要条件。

2,破坏性 计算机中毒后,可能会导致正常的程序无法运行,把计算机内的文件删除或受到不同程度的损坏。破坏引导扇区及BIOS,硬件环境破坏。

3,传染性 计算机病毒传染性是指计算机病毒通过修改别的程序将自身的复制品或其变体传染到其它无毒的对象上,这些对象可以是一个程序也可以是系统中的某一个部件。

4,潜伏性 计算机病毒潜伏性是指计算机病毒可以依附于其它媒体寄生的能力,侵入后的病毒潜伏到条件成熟才发作, 会使电脑变慢。

5,隐蔽性 计算机病毒具有很强的隐蔽性,可以通过病毒软件检查出来少数,隐蔽性计算机病毒时隐时现、变化无常,这类病毒处理起来非常困难。

6,可触发性 编制计算机病毒的人,一般都为病毒程序设定了一些触发条件,例如,系统时钟的某个时间或日期、系统运行了某些程序等。一旦条件满足,计算机病毒就会“发作”,使系统遭到破坏。

6. 计算机病毒的危害性有以下几种表现()?

木马病毒是指隐藏在正常程序中的一段具有特殊功能的恶意代码,是具备破坏和删除文件、发送密码、记录键盘和攻击Dos等特殊功能的后门程序。

木马病毒其实是计算机黑客用于远程控制计算机的程序,将控制程序寄生于被控制的计算机系统中,里应外合,对被感染木马病毒的计算机实施操作。

一般的木马病毒程序主要是寻找计算机后门,伺机窃取被控计算机中的密码和重要文件等。可以对被控计算机实施监控、资料修改等非法操作。

木马病毒具有很强的隐蔽性,可以根据黑客意图突然发起攻击。[1]

木马程序表面上是无害的,甚至对没有警戒的用户还颇有吸引力,它们经常隐藏在游戏或图形软件中,但它们却隐藏着恶意。这些表面上看似友善的程序运行后,就会进行一些非法的行动,如删除文件或对硬盘格式化。[2]

完整的木马程序一般由两部分组成:一个是服务器端.一个是控制器端。“中了木马”就是指安装了木马的服务器端程序,若你的电脑被安装了服务器端程序,则拥有相应客户端的人就可以通过网络控制你的电脑。为所欲为。这时你电脑上的各种文件、程序,以及在你电脑上使用的账号、密码无安全可言了。[2]

7. 计算机病毒的危害性很大,如果用户计算机感染了病毒

1、日常中只要使用电脑几乎都会设计到浏览器这项功能,所以在浏览器中毒后会出现很多不同情况的影响。首先需要找到桌面电脑上的开始菜单栏,通过输入一些命令来实施解决中毒的方法。

2、在打开桌面上的开始菜单栏后,可以通过开始菜单栏弹出的选项找到搜索程序输入栏,可以在该栏中输入regedit命令按回车进行该命令的操作。

3、在输入完命令按回车之后,电脑便会进行相应的命令操作从而弹出注册表编辑器。可以通过对编辑器的一些操作进行浏览器杀毒。根据编辑器可以打开HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\currentversion\WinLogon 点击,然后右键点右侧userinit对此进行编辑c:\windows\system32\Userinit.exe可以去掉后面字符都然后确定。

8. 计算机病毒的危害性表现不包括

计算机病毒(Computer Virus)在《中华人民共和国计算机信息系统安全保护条例》中被明确定义,病毒指“编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。

与医学上的“病毒”不同,计算机病毒不是天然存在的,是某些人利用计算机软件和硬件所固有的脆弱性编制的一组指令集或程序代码。它能通过某种途径潜伏在计算机的存储介质(或程序)里,当达到某种条件时即被激活,通过修改其他程序的方法将自己的精确拷贝或者可能演化的形式放入其他程序中,从而感染其他程序,对计算机资源进行破坏,所谓的病毒就是人为造成的,对其他用户的危害性很大!