1. 电脑连接端口怎么看

在电脑上操作: 右键-我的电脑-管理-设备管理。

然后把手机连接到电脑。点击端口,就会显示出端口号。一般情况下,端口号和调制解调器端口号是连续的。具体操作步骤:

1.右键-我的电脑-管理-设备管理(这个时候没有在USB上插上手机或者网卡之类的这里是没有显示的):

2.然后把手机插上,这个时候就会出现变化:

3.点击端口,这个时候手机端口号就可以看出来了(此时电脑的端口号用的是16号端口)。

4.上面的调制解调器端口是可以连接此端口进行上网的(这个端口号需要在用的的软件里面看,一般情况下,端口号和调制解调器端口号是连续的):

2. 怎么看电脑上的端口

USB接口物理特性都一样,从外表看不出什么的 只有从芯片型号看

1、点击我的电脑-属性-硬件设备-设备管理器-存储卷-通用卷.常规中就有USB的信息了.你就可以看到了你安装的相关USB的信息了.

2、另外你也可以看usb1.1的设备只能有1.2M/ s的接口你把USB 2.0的设备插到USB 1.0的端口上时,XP和VISTA系统会 提示“此设备可以提高性能”,有这个提示就证明此USB端口是1.0的

3. 怎么看电脑的端口地址

1.首先查看电脑自己的路由表像这样(表内容再少也会有个网关做默认路由的即网卡配置中有个网关,192.168.1.1这个配置)2.看到路由表了就将包发给下一跳告诉我要到这个IP。

2.4.这时电脑会看自己的ARP表(如果没有就发广播问,谁是XXIP(下一跳)啊,你的物理地址是多少啊,最后会记录下某IP和它的物理地址对应表)(然后发给那个物理地址信息)2.5“下一跳”这个设备也会去查询自己的路由表来确认去这个目的IP自己走哪个路由端口(也就是下下一跳)。

3.终于会有一个路由(已经过了好几个路由了)能看到这个IP所在网络在自己的直连端口上(也有可能会超时)。

4.这个路由会看自己的ARP表(如果没有就发广播问,谁是XXIP啊,你的物理地址是多少啊,最后会记录下某IP和它的物理地址对应表)。

5.有了它的物理地址说明它俩已经很近了,可能是直连,也可能是隔着交换(中间有交换交换会告诉路由说,嘿我知道那小子的物理地址给我就行《ARP欺骗就有可能在这发生》,然后交换会代理一样地转下信息。)6.信息已到,主机2回复说,“嘿,我被你PING到了.”7.主机显示已PING通==================================你给的地址天津联通,估计禁PING 了。==================================

4. 电脑访问端口怎么看

打开“控制面板”,点击“系统与安全”,点击“Windows Defender防火墙”,选择“高级设置”。

点击“入站规则”,点击“新建规则”,选择“端口”,点击“下一步”。

勾选“TCP”协议和“特定本地端口”,输入端口名称,点击“下一步”。点击“允许连接”,点击“下一步”,默认全选,点击“下一步”。

设置“名称”和“描述”,点击“完成”即可。

这就是在电脑上打开端口的方法。

5. 查看电脑端口

1.打开电脑,点击左下角的图标,出现菜单后,点击运行

2.输入cmd,点击确定图标

3.进入页面后,输入netstat-na,按下enter回车键

4.如图所示,已经看到服务器端口了。

6. 笔记本怎么看端口

苹果笔记本电脑充电口就是电源接口,苹果笔记本电脑只有一个接口,他既可以充电也可以插U盘,苹果笔记本电脑的接口也是多功能的,如果苹果笔记本电脑需要充电时用电源连接线插到电源上直接插到苹果笔记本电脑的充电端口上就可以充电了,笔记本电脑电充满后如果需要插U盘时就可以拔下电源,插上U盘转换器就能够使用U盘了

7. 本机电脑端口怎么看

1.

点击电脑左下角的“windows”图标,在搜索框中输入“cmd”。

2.

会弹出cmd选项,点击进入“命令提示符”。

3.

在DOS命令下输入“ipconfig”。

4.

回车后就可以看到电脑的ip地址。

8. 笔记本电脑怎么看端口

区分方法如下:

1、颜色区分法

根据USB接口的颜色来区分,USB 2.0接口颜色为黑色,USB 3.0接口颜色为蓝色,USB 3.1接口颜色为红色,但这种区分法不是绝对的,有点厂商可能会不遵循这个原则。

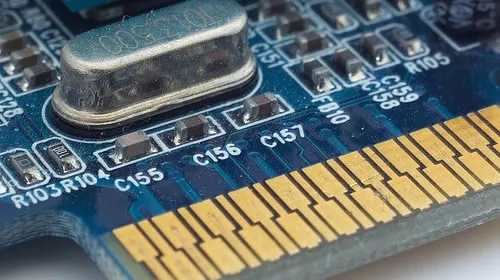

2、触片区分法

USB 2.0 有 4pin 金属触片,而 USB 3.0 有 9pin 触片,前面 4pin 与 USB 2.0 是一致的,后方的 5pin 则是 USB 3.0的专属特征。

3、标识区分法

根据USB接口旁边的符号来区分,USB3.0 的 “SS” 代表着 "SuperSpeed"。

4、查看控制器法

打开Windows设备管理器,右键点我的电脑-管理,展开USB总线控制器。

展开USB总线控制器,看到有这个东西,就是说明有3.0,这里无法造假的。

扩展资料

辨别方法还是多样的,并且相对比较简单。学会了多多观察即可。

9. 电脑端口从哪里看

1、查看打印机的IP地址和端口名需要在电脑的控制面板中查看,首先,找到电脑上的控制面板选项并打开。;

2、进入控制面板后,可以看到电脑上所有设备的设置选项,在这些选项当中找到“设备和打印机”,并点击进入“设备和打印机”。;

3、在进入“设备和打印机”后可以看到电脑上所有的打印机和其他设备,这时候选择电脑连接的打印机,右击,选择“打印机属性”。;

4、在打印机的属性当中可以看到打印机的常规,共享,端口,安全,设备管理等设置,点击切换到“端口”窗口。;

5、在端口页面当中可以看到多个端口,选择常用的端口,并点击“配置端口”,进入就可以查看IP地址和端口号。

10. 如何查看电脑连接端口

65535个 但是一般使到的也就是十几个,下面是我找的一些常用端口简介,希望对你有帮助

1) 公认端口(Well Known Ports):从0到1023,它们紧密绑定于一些服务。通常这些端口的通讯明确表明了某种服务的协议。例如:80端口实际上总是HTTP通讯。

2) 注册端口(Registered Ports):从1024到49151。它们松散地绑定于一些服务。也就是说有许多服务绑定于这些端口,这些端口同样用于许多其它目的。例如:许多系统处理动态端口从1024左右开始。

3) 动态和/或私有端口(Dynamic and/or Private Ports):从49152到65535。理论上,不应为服务分配这些端口。实际上,机器通常从1024起分配动态端口。但也有例外:SUN的RPC端口从32768开始

用端口对照

端口:0

服务:Reserved

说明:通常用于分析操作系统。这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1

服务:tcpmux

说明:这显示有人在寻找SGI Irix机器。Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。许多管理员在安装后忘记删除这些帐户。因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7

服务:Echo

说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19

服务:Character Generator

说明:这是一种仅仅发送字符的服务。UDP版本将会在收到UDP包后回应含有垃圾字符的包。TCP连接时会发送含有垃圾字符的数据流直到连接关闭。HACKER利用IP欺骗可以发动DoS攻击。伪造两个chargen服务器之间的UDP包。同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:20、21

服务:FTP

说明:FTP服务器所开放的端口,用于上传、下载。最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。这些服务器带有可读写的目录。木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

端口:22

服务:Ssh

说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

端口:23

服务:Telnet

说明:远程登录,入侵者在搜索远程登录UNIX的服务。大多数情况下扫描这一端口是为了找到机器运行的操作系统。还有使用其他技术,入侵者也会找到密码。木马Tiny Telnet Server就开放这个端口。

端口:25

服务:SMTP

说明:SMTP服务器所开放的端口,用于发送邮件。入侵者寻找SMTP服务器是为了传递他们的SPAM。入侵者的帐户被关闭,他们需要连接到高带宽的E-MAIL服务器上,将简单的信息传递到不同的地址。木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口。

端口:31

服务:MSG Authentication

说明:木马Master Paradise、Hackers Paradise开放此端口。

端口:42

服务:WINS Replication

说明:WINS复制

端口:53

服务:Domain Name Server(DNS)

说明:DNS服务器所开放的端口,入侵者可能是试图进行区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信。因此防火墙常常过滤或记录此端口。

端口:67

服务:Bootstrap Protocol Server

说明:通过DSL和Cable modem的防火墙常会看见大量发送到广播地址255.255.255.255的数据。这些机器在向DHCP服务器请求一个地址。HACKER常进入它们,分配一个地址把自己作为局部路由器而发起大量中间人(man-in-middle)攻击。客户端向68端口广播请求配置,服务器向67端口广播回应请求。这种回应使用广播是因为客户端还不知道可以发送的IP地址。

端口:69

服务:Trival File Transfer

说明:许多服务器与bootp一起提供这项服务,便于从系统下载启动代码。但是它们常常由于错误配置而使入侵者能从系统中窃取任何 文件。它们也可用于系统写入文件。

端口:79

服务:Finger Server

说明:入侵者用于获得用户信息,查询操作系统,探测已知的缓冲区溢出错误,回应从自己机器到其他机器Finger扫描。

端口:80

服务:HTTP

说明:用于网页浏览。木马Executor开放此端口。

端口:88

说明:Kerberos krb5。另外TCP的88端口也是这个用途。

端口:99

服务:Metagram Relay

说明:后门程序ncx99开放此端口。

端口:102

服务:Message transfer agent(MTA)-X.400 over TCP/IP

说明:消息传输代理。

端口:109

服务:Post Office Protocol -Version3

说明:POP3服务器开放此端口,用于接收邮件,客户端访问服务器端的邮件服务。POP3服务有许多公认的弱点。关于用户名和密码交 换缓冲区溢出的弱点至少有20个,这意味着入侵者可以在真正登陆前进入系统。成功登陆后还有其他缓冲区溢出错误。

端口:110

服务:SUN公司的RPC服务所有端口

说明:常见RPC服务有rpc.mountd、NFS、rpc.statd、rpc.csmd、rpc.ttybd、amd等

端口:113

服务:Authentication Service

说明:这是一个许多计算机上运行的协议,用于鉴别TCP连接的用户。使用标准的这种服务可以获得许多计算机的信息。但是它可作为许多服务的记录器,尤其是FTP、POP、IMAP、SMTP和IRC等服务。通常如果有许多客户通过防火墙访问这些服务,将会看到许多这个端口的连接请求。记住,如果阻断这个端口客户端会感觉到在防火墙另一边与E-MAIL服务器的缓慢连接。许多防火墙支持TCP连接的阻断过程中发回RST。这将会停止缓慢的连接。

端口:119

服务:Network News Transfer Protocol

说明:NEWS新闻组传输协议,承载USENET通信。这个端口的连接通常是人们在寻找USENET服务器。多数ISP限制,只有他们的客户才能访问他们的新闻组服务器。打开新闻组服务器将允许发/读任何人的帖子,访问被限制的新闻组服务器,匿名发帖或发送SPAM。

端口:135

服务:Location Service

说明:Microsoft在这个端口运行DCE RPC end-point mapper为它的DCOM服务。这与UNIX 111端口的功能很相似。使用DCOM和RPC的服务利用计算机上的end-point mapper注册它们的位置。远端客户连接到计算机时,它们查找end-point mapper找到服务的位置。HACKER扫描计算机的这个端口是为了找到这个计算机上运行Exchange Server吗?什么版本?还有些DOS攻击直接针对这个端口。

端口:137、138、139

服务:NETBIOS Name Service

说明:其中137、138是UDP端口,当通过网上邻居传输文件时用这个端口。而139端口:通过这个端口进入的连接试图获得NetBIOS/SMB服务。这个协议被用于windows文件和打印机共享和SAMBA。还有WINS Regisrtation也用它。

端口:143

服务:Interim Mail Access Protocol v2

说明:和POP3的安全问题一样,许多IMAP服务器存在有缓冲区溢出漏洞。记住:一种LINUX蠕虫(admv0rm)会通过这个端口繁殖,因此许多这个端口的扫描来自不知情的已经被感染的用户。当REDHAT在他们的LINUX发布版本中默认允许IMAP后,这些漏洞变的很流行。这一端口还被用于IMAP2,但并不流行。

端口:161

服务:SNMP

说明:SNMP允许远程管理设备。所有配置和运行信息的储存在数据库中,通过SNMP可获得这些信息。许多管理员的错误配置将被暴露在Internet。Cackers将试图使用默认的密码public、private访问系统。他们可能会试验所有可能的组合。SNMP包可能会被错误的指向用户的网络。

端口:162

说明:SNMP Trap(SNMP陷阱)

端口:177

服务:X Display Manager Control Protocol

说明:许多入侵者通过它访问X-windows操作台,它同时需要打开6000端口。

端口:389

服务:LDAP、ILS

说明:轻型目录访问协议和NetMeeting Internet Locator Server共用这一端口。